В мире, где цифровые технологии проникают во все сферы нашей жизни, безопасность компьютера становится вопросом первостепенной важности. Однако, уверенность в защите от вредоносных программ оказывается иллюзорной, поскольку хакеры и киберпреступники неустанно ищут новые способы проникновения в наши системы.

Особую опасность представляют трояны - разновидность вредоносных программ, способных проникнуть в компьютер без ведома пользователя и проводить различные вредоносные действия. Они скрытно устанавливаются на устройстве и предоставляют злоумышленнику полный контроль над системой, отслеживают пользовательскую активность, крадут конфиденциальные данные и могут причинить непоправимый вред.

В данной статье мы предлагаем вам подробное руководство по обнаружению троянов на вашем компьютере. Это важный шаг для защиты ваших данных и обеспечения безопасности ваших цифровых активов. Мы детально рассмотрим методы обнаружения, укажем на характерные признаки, которые могут свидетельствовать о наличии трояна, и дадим рекомендации по применению антивирусных программ и других средств защиты. Приготовьтесь к тому, чтобы стать настоящим детективом в виртуальном мире и обезопасить свои данные от угрозы трояна!

Основные признаки присутствия вредоносного программного обеспечения на компьютере

Существует несколько характерных признаков, которые могут указывать на наличие в системе трояна. Понимание и осознание этих признаков помогут вам оценить степень риска и принять соответствующие меры для защиты ваших данных.

1. Аномальное поведение системы: Если ваш компьютер начал вести себя необычным образом, например, медленно работает, перезагружается без видимой причины или неожиданно зависает, это может быть признаком наличия трояна.

2. Различные ошибки и сообщения: Появление системных ошибок, случайных всплывающих окон или сообщений об ошибках, которые вы не видели раньше, может указывать на активность вредоносного программного обеспечения.

3. Изменения в работе антивирусного ПО: Если ваше антивирусное программное обеспечение перестало работать должным образом, не обновляется или отключается самостоятельно, это может быть признаком воздействия трояна.

4. Необычный сетевой трафик: Если вы заметили необъяснимый рост сетевого трафика на вашем компьютере, это может указывать на активность трояна, который может передавать данные и взаимодействовать с удаленными серверами.

5. Наличие нового или неизвестного программного обеспечения: Если вы обнаружили на своем компьютере новые программы или приложения, которые вы не устанавливали и не приобретали, это может быть признаком того, что был установлен троянской программы.

Необходимо отметить, что наличие одного или нескольких указанных признаков не гарантирует 100% наличие вредоносного ПО. Однако, если вы заметили один или несколько из этих признаков, рекомендуется немедленно принять соответствующие меры для проверки системы и обнаружения возможного трояна.

Использование антивирусных программ для выявления скрытого вредоносного кода

Одним из первых шагов для обнаружения троянов является установка профессиональной антивирусной программы, которая содержит базу данных сигнатур вредоносного ПО. База данных позволяет программе определять характеристики известных троянских программ и идентифицировать их на компьютере. Антивирусная программа проверяет все файлы и процессы на наличие совпадений с сигнатурами троянов, что помогает обнаружить их присутствие на системе.

Другим эффективным методом обнаружения троянов является использование функции обнаружения поведения. Антивирусные программы следят за активностью различных процессов и программ на компьютере. Если программа обнаруживает аномальные действия, которые могут быть связаны с троянскими программами, она предупреждает пользователя и предлагает принять соответствующие меры для устранения угрозы.

Однако, чтобы быть эффективным, выбранная антивирусная программа должна быть регулярно обновляемой. Разработчики постоянно обновляют базы данных сигнатур и алгоритмы обнаружения, чтобы быть в курсе новых видов троянов и методов их распространения. Регулярные обновления программы позволяют поддерживать высокий уровень безопасности системы и моментально обнаруживать новые угрозы.

- Установка и настройка антивирусной программы с актуальными базами данных;

- Использование функции обнаружения поведения для выявления аномальных действий;

- Регулярное обновление антивирусной программы для обеспечения надежной защиты.

Использование антивирусных программ является неотъемлемой частью процесса обнаружения троянов. Они предоставляют надежную защиту и помогают поддерживать систему в безопасном состоянии. Регулярное обновление программ и правильная настройка обеспечат эффективную обнаружение и нейтрализацию троянов на компьютере.

Проверка активных процессов и системных файлов на присутствие вредоносного программного обеспечения

В данном разделе мы рассмотрим методы и инструменты, позволяющие обнаружить и устранить возможное наличие троянского коня на вашем компьютере путем проверки активных процессов и системных файлов на наличие вредоносного программного обеспечения.

- Анализ активных процессов

- Проверка системных файлов

- Использование антивирусных программ

Первым шагом является анализ активных процессов, выполняющихся на вашем компьютере. Для этого можно воспользоваться диспетчером задач или специализированными инструментами, которые позволяют получить подробную информацию о каждом процессе - его названии, идентификаторе, потребляемых ресурсах и других атрибутах. Обратите особое внимание на процессы с подозрительными или непонятными именами, а также на те, которые потребляют необычно большое количество системных ресурсов.

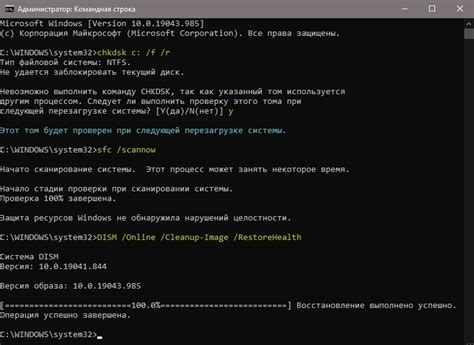

Важным шагом в обнаружении трояна является проверка целостности и подлинности системных файлов. Возможно использовать такие инструменты, как системные утилиты, команды операционной системы или сторонние программы для выполнения верификации системных файлов на предмет изменений или замены под воздействием вредоносного программного обеспечения. Обратите внимание на размер, дату изменения и цифровую подпись системных файлов, а также сравните их с оригинальными или с информацией из проверенных источников.

Для полноценной проверки наличия трояна рекомендуется воспользоваться антивирусными программами, специализированными на обнаружении и удалении вредоносного программного обеспечения. Такие программы обычно обладают расширенными возможностями сканирования, позволяющими проверить как активные процессы, так и системные файлы на наличие троянов и других угроз. Убедитесь, что антивирусная программа обновлена до последней версии для более эффективного обнаружения.

Путем проверки активных процессов и системных файлов с использованием описанных методов и инструментов, вы сможете обнаружить наличие возможного троянского коня на вашем компьютере и принять меры для его нейтрализации и удаления.

Анализ сетевой активности и взаимосвязей для идентификации вредоносных программ

В этом разделе мы рассмотрим методы анализа сетевой активности и связей, которые могут помочь в обнаружении и идентификации вредоносных программ, таких как трояны. Анализируя данные о сетевой активности и обращениях к внешним хостам, можно выявить неожиданные и потенциально опасные связи, которые могут указывать на наличие троянов или других вредоносных программ.

Одним из методов анализа сетевой активности является мониторинг и анализ сетевого трафика. При этом регистрируются все внешние соединения, их цели, протоколы и объем переданных данных. Важно обращать внимание на нестандартные или подозрительные соединения, особенно если они идут к известным "зачастую нежелательным" хостам.

Другим полезным инструментом является анализ логов сетевых устройств. Здесь выявляются активности, которые могут указывать на наличие троянов, например, несанкционированный доступ к определенным портам или интерес к конкретным сервисам на компьютере. При этом стоит обратить внимание на подозрительные IP-адреса или устройства, с которыми устанавливается связь.

Дополнительный анализ может включать исследование сетевых пакетов, особенно при наличии подозрительных соединений или нестандартных протоколов. Разложение пакетов по слоям и анализ заголовков позволяет определить наличие аномалий или подозрительных действий, которые могут свидетельствовать о наличии троянов.

Таким образом, анализ сетевой активности и связей является важным инструментом при обнаружении вредоносных программ, включая трояны. Правильное использование этих методов позволяет выявить нестандартные и подозрительные связи, действия или пакеты, что помогает обнаружить и устранить угрозу для безопасности компьютера и данных пользователей.

Использование специализированных инструментов при обнаружении злонамеренного ПО

Раздел посвящается рассмотрению эффективных инструментов, которые помогут обнаружить наличие скрытых троянских программ на вашем устройстве. Данный раздел предоставляет альтернативные методы обнаружения, исключая использование базовых терминов и обобщая информацию.

Устранение трояна и обеспечение безопасности компьютера

В этом разделе мы рассмотрим шаги, которые необходимо предпринять для удаления трояна с вашего компьютера и обеспечения его защиты в будущем.

Шаг 1: Определите наличие трояна

Прежде чем приступить к удалению трояна, необходимо убедиться в его наличии на вашем компьютере. Обратите внимание на любые необычные или непредвиденные изменения в работе системы, такие как медленная работа компьютера, появление неизвестных программ или файлов, или частое падение системы. Это могут быть признаки наличия трояна.

Шаг 2: Обновите свои антивирусные программы

Прежде чем приступать к удалению трояна, обязательно обновите антивирусные программы на вашем компьютере. Это гарантирует использование последних определений вирусов и помогает обнаружить и удалить трояны с большей эффективностью.

Шаг 3: Проведите полное сканирование системы

Запустите полное сканирование вашей системы с помощью антивирусного программного обеспечения. Дождитесь, пока сканирование будет завершено, и внимательно изучите результаты сканирования. Если обнаружены трояны, следуйте рекомендациям антивирусного программного обеспечения по удалению этих угроз.

Шаг 4: Удалите трояна

После обнаружения трояна с помощью антивирусного программного обеспечения, следуйте инструкциям для его удаления. Важно выполнить все рекомендации внимательно, чтобы вы убедились в полном удалении трояна с вашего компьютера.

Шаг 5: Обновите операционную систему и программное обеспечение

Чтобы обеспечить защиту вашего компьютера впредь, регулярно обновляйте операционную систему и другое программное обеспечение, установленное на вашем компьютере. Обновления содержат исправления уязвимостей безопасности, которые могут быть использованы троянами для доступа к вашей системе.

Шаг 6: Внимательно контролируйте загрузку из интернета

Избегайте загрузки программ и файлов с ненадежных или неизвестных источников, так как они могут содержать трояны. Всегда проверяйте загружаемые файлы с помощью антивирусного программного обеспечения перед их открытием или установкой на вашем компьютере.

Шаг 7: Усиление безопасности паролей

Одним из основных способов, которыми трояны получают доступ к вашей системе, является угадывание или взлом паролей. Убедитесь, что ваши пароли сложны и уникальны для каждой учетной записи, используйте комбинацию разных символов, цифр и букв в верхнем и нижнем регистре.

Следуя этим шагам, вы сможете удалить трояна и обеспечить защиту вашего компьютера от подобных угроз в будущем.

Вопрос-ответ

Какими признаками можно определить наличие трояна на компьютере?

На компьютере могут быть следующие признаки наличия трояна: неконтролируемые запуски программ, автоматически открывающиеся веб-страницы, замедление работы системы, непонятные или странные сообщения об ошибках, появление новых значков или ярлыков на рабочем столе и т.д.

Какие программы помогут обнаружить трояна на компьютере?

Существует множество антивирусных программ, которые могут помочь обнаружить и удалить трояна с компьютера. Некоторые из них включают в себя Аваст, Kaspersky, Norton, McAfee и другие.

Как провести проверку компьютера на наличие трояна?

Для проверки компьютера на наличие трояна следует использовать антивирусное программное обеспечение. Запустите выбранную программу, выберите режим сканирования и дождитесь завершения процесса. После сканирования программа выдаст отчет о найденных угрозах, среди которых могут быть и трояны.