В мире, где информационные угрозы становятся все более утонченными и опасными, обеспечение безопасности сети - важнейшая задача для любого организатора. Ведь ценные данные, хранящиеся на серверах, могут оказаться под угрозой со стороны злонамеренных хакеров, вирусов и других вредоносных программ.

В этом разделе мы поговорим о создании тщательно защищенной зоны или DMZ (Демилитаризованной зоны), которая будет служить барьером для защиты внутренней сети от внешних атак. Используя возможности программного обеспечения Ideco, вы сможете создать надежный бастион, который надежно защитит ваши системы и данные.

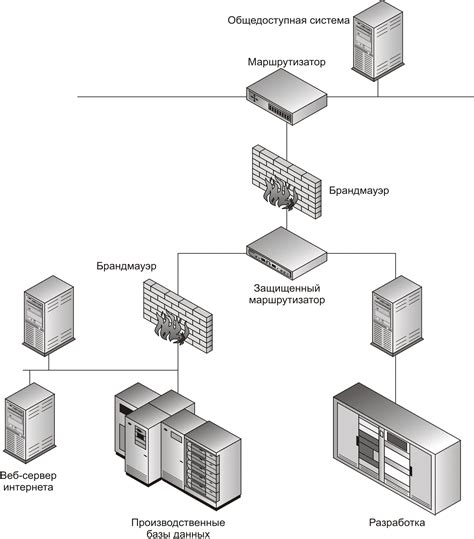

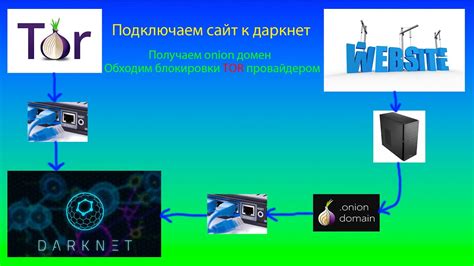

Итак, что же такое DMZ и зачем она нужна? DMZ представляет собой изолированную сетевую подсеть, которая находится между внутренней локальной сетью и внешней, общедоступной сетью, такой как интернет. DMZ позволяет разделить основную сеть на несколько сегментов, каждый из которых имеет свои собственные правила доступа и уровень безопасности.

Основная цель создания DMZ - предоставить уровень защиты для внутренней сети и ресурсов, которые необходимы для общения с внешним миром, такими как веб-серверы, почтовые серверы и VPN-шлюзы. В случае, если злоумышленник проникнет в DMZ, его доступ к внутренней сети будет ограничен, что позволит минимизировать ущерб и предотвратить передачу конфиденциальных данных.

Зачем нужна dmz и как она обеспечивает безопасность в сети?

Целью создания dmz является разделение и управление трафиком между внешней сетью (например, интернетом) и внутренним сетевым окружением, где находятся ценные данные и приложения. DMZ позволяет контролировать доступ к защищенным ресурсам и минимизировать потенциальный ущерб от атак.

Основной принцип работы dmz заключается в использовании нескольких слоев защиты. Обычно, она состоит из трех основных компонентов: внешнего брандмауэра, периметрного сетевого устройства и внутреннего брандмауэра. Внешний брандмауэр контролирует входящий и исходящий трафик между сетью и интернетом. Периметрное сетевое устройство выполняет функции межсетевого экрана и может быть представлено маршрутизатором или коммутатором. Внутренний брандмауэр обеспечивает безопасность внутренней сети и контролирует доступ из dmz к защищенным ресурсам.

Шаг 1 - Установка программы Ideco

Установка Ideco - это важный шаг в процессе настройки безопасности сети, поскольку эта программа предоставляет набор функций и возможностей, необходимых для создания и управления dmz.

Процесс установки Ideco предельно прост и не требует специальных навыков или знаний. Вам потребуется скачать установочный файл с официального сайта и запустить его на компьютере. Далее следуйте инструкциям по установке, выбирая необходимые параметры и располагая программу в удобном для вас месте.

После завершения процесса установки вы сможете запустить Ideco и приступить к настройке dmz, следуя дальнейшим шагам, которые будут рассмотрены в следующих разделах статьи.

Загрузка программы Ideco: начало работы

Начимаем процесс использования программного обеспечения Ideco, которое позволяет создать dmz. Рассмотрим необходимые шаги по загрузке данной программы.

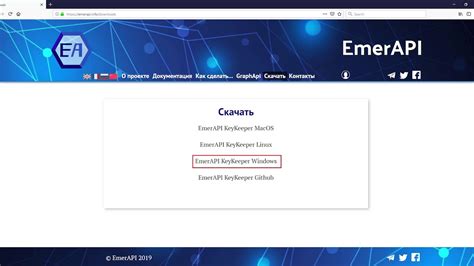

Для начала, требуется скачать исполняемый файл программы Ideco с официального сайта разработчика. После загрузки файла, перейдите в папку, куда он был сохранен.

Далее, найдите файл в папке и дважды щелкните по нему, чтобы запустить установочный процесс. Затем следуйте инструкциям по установке на экране.

После установки программы,откройте ее, чтобы начать работу с платформой Ideco.

Установка Ideco на сервер

Перед тем, как начать установку Ideco, необходимо убедиться в наличии всех требуемых компонентов, таких как операционная система, необходимое программное обеспечение и доступ к серверу.

1. Подготовка сервера

Перед установкой Ideco необходимо убедиться, что сервер соответствует всем требованиям: достаточно ресурсов, подключение к интернету и наличие необходимого ПО.

Проверьте системные требования Ideco и убедитесь, что ваш сервер и операционная система им соответствуют. В случае необходимости, обновите ПО и драйверы.

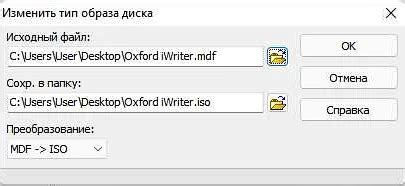

2. Загрузка и установка Ideco

Следующим шагом является загрузка и установка Ideco на сервер. Для этого необходимо перейти на официальный сайт Ideco, найти раздел загрузки и скачать установочный файл.

Загрузите установочный файл Ideco с официального сайта. После завершения загрузки, запустите установщик и следуйте инструкциям на экране для установки Ideco на сервер.

3. Настройка Ideco

После успешной установки Ideco необходимо приступить к его настройке. Запустите приложение и следуйте инструкциям по настройке базы данных, административных прав и других параметров.

Примите обязательные лицензионные соглашения, настройте имя сервера, укажите параметры подключения к базе данных и произведите другие необходимые настройки в соответствии с требованиями вашей сети.

4. Завершение установки

После завершения настройки Ideco, убедитесь, что все параметры сконфигурированы правильно. Проверьте соединение с сервером, доступность всех функций и наличие обновлений.

Проверьте работу Ideco, убедитесь, что все функции работают корректно, и при необходимости установите последние обновления для обеспечения безопасности и эффективности системы.

Теперь вы успешно установили Ideco на сервер и можете приступить к его использованию для создания dmz и обеспечения безопасности вашей сети.

Конфигурация сети - неотъемлемый этап на пути к созданию безопасной зоны

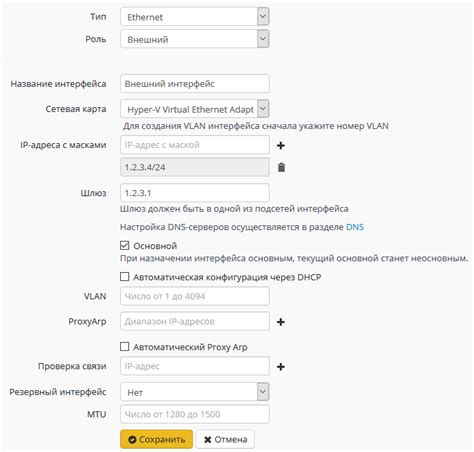

Прежде всего, следует определиться с типом подключения к сети, который зависит от требований и ресурсов вашей организации. Выбор между использованием статического или динамического IP-адреса может оказать влияние на эффективность и безопасность вашей сети.

После этого необходимо задать параметры сетевых интерфейсов, которые будут работать в dmz-зоне. Это может включать в себя настройку IP-адресов, масок подсетей, шлюзов, а также DNS-серверов. Убедитесь, что все эти параметры корректно соответствуют требованиям вашей сети и позволяют обеспечить безопасность трафика в dmz-зоне.

Установка правил маршрутизации является следующим шагом в конфигурации сети. Они определяют, какой трафик будет направляться в dmz-зону, а какой – в основную сеть. Важно правильно настроить эти правила, чтобы избежать возможности несанкционированного доступа к ресурсам внутри сети и обеспечить безопасность dmz-зоны в целом.

Наконец, необходимо также включить фаерволл, который будет контролировать входящий и исходящий сетевой трафик в dmz-зоне. Настройка фаерволла позволит создать дополнительный уровень защиты и обеспечить безопасность сети.

Важно отметить, что конфигурация сети является сложным процессом, который требует глубоких знаний о сетевых технологиях и понимания специфики вашей организации. При необходимости, обратитесь за помощью к квалифицированным специалистам, чтобы гарантировать безопасность и стабильную работу вашей dmz-зоны.

Подключение сервера к сети: важные шаги для обеспечения безопасного и стабильного соединения

При подключении сервера необходимо учесть несколько важных моментов. Во-первых, необходимо определить тип сетевого оборудования, которое будет использоваться для подключения сервера. От выбора оборудования будет зависеть качество и надежность соединения. Рекомендуется использовать высококачественные коммутаторы и маршрутизаторы, которые обеспечат стабильную передачу данных между сервером и остальной сетью.

Во-вторых, необходимо правильно настроить сетевые настройки сервера. Стоит обратить внимание на настройку IP-адреса, субнет-маски и шлюза по умолчанию. Корректная настройка этих параметров позволит серверу взаимодействовать со всеми устройствами в сети и правильно передавать данные. Также следует уделить внимание DNS-настройкам, чтобы сервер мог успешно преобразовывать доменные имена в IP-адреса.

После настройки сетевых параметров, рекомендуется провести тестирование подключения сервера к сети. Для этого можно использовать специальные программы или утилиты, которые позволяют проверить скорость и стабильность соединения. В случае обнаружения проблем, необходимо провести дополнительные настройки или заменить сетевое оборудование.

Не менее важным шагом является настройка безопасности сервера. Рекомендуется использовать сильные пароли для аутентификации и доступа к серверу. Также следует установить специальное программное обеспечение, которые помогут обнаружить и предотвратить возможные атаки или вторжения. Регулярное обновление серверного программного обеспечения также является важным мероприятием для обеспечения безопасности.

Определение IP-адресов для области разделения сетей

В данном разделе рассмотрим важность правильного определения IP-адресов для области разделения сетей (dmz). Отделение различных сегментов сети в dmz позволяет обеспечить безопасность и защиту чувствительных данных от доступа несанкционированных пользователей. Правильное определение IP-адресов позволит установить границы и правила взаимодействия между внутренней сетью и dmz, обеспечивая безопасность и эффективность сетевого взаимодействия.

Для успешной настройки dmz необходимо определить IP-адреса для трех основных компонентов: внешнего роутера, dmz-сервера и внутреннего роутера. Внешний роутер является точкой входа для внешней сети и предоставляет доступ к dmz-сегменту. DMZ-сервер, как правило, является точкой обработки трафика, и на нем располагаются приложения, доступные из внешней сети. Внутренний роутер обеспечивает соединение между внутренней сетью и dmz и облегчает контроль над трафиком.

При указании IP-адресов в dmz рекомендуется учитывать следующие факторы:

- Необходимость разделения сетей и выделение отдельного сегмента для dmz для повышения безопасности и снижения риска несанкционированного доступа к чувствительным данным.

- Размер dmz-сети, который должен соответствовать количеству серверов и устройств, размещаемых в этом сегменте. Размер сети должен обеспечить достаточное количество IP-адресов для всех необходимых устройств.

- Необходимость установки межсетевых экранов (firewalls) и действующих правил безопасности для контроля трафика между сегментами сети.

- Удобство администрирования и управления сетью с учетом выделенной dmz-зоны.

Определение IP-адресов для dmz является важным этапом настройки сети и обеспечивает безопасность, эффективность и надежность функционирования разделенных сегментов сети. Тщательное планирование и учет всех факторов позволит достичь оптимального баланса между безопасностью и функциональностью в контексте использования dmz.

Шаг 3 - Формирование границы безопасности

В данном разделе мы рассмотрим процесс создания границы безопасности, которая будет обеспечивать защиту сети от потенциальных угроз. Заключительный этап настройки сети поможет вам создать демилитаризованную зону (ДМЗ) и обеспечить безопасность своих ресурсов.

- Настройка сетевого оборудования: для создания ДМЗ вам понадобится правильно настроенное сетевое оборудование, включающее маршрутизаторы, коммутаторы и файрволы. Подключите это оборудование в соответствии с изначальным планом сети.

- Разделение сетей: следующим шагом будет разделение сети на внутреннюю и внешнюю сети. Необходимо установить соответствующие сетевые параметры и правила доступа для обеих сетей.

- Настройка файрвола: далее вам понадобится настроить файрвол для обеспечения безопасного обмена данными между внутренней и внешней сетями. Установите правила фильтрации трафика, чтобы ограничить доступ к ресурсам в ДМЗ.

- Настройка доступа к ресурсам: в завершение процесса создания ДМЗ следует настроить доступ к ресурсам, размещенным внутри границы безопасности. Задайте правила для различных типов доступа и уровней привилегий в соответствии с требованиями вашей сети.

Создание ДМЗ - это важный этап в обеспечении безопасности вашей сети. Следуйте этим шагам, чтобы создать надежную границу безопасности и обеспечить защиту ваших ресурсов от возможных угроз.

Вопрос-ответ

Что такое dmz?

DMZ (от англ. Demilitarized Zone) — это отдельная сетевая зона, которая разделяет внутреннюю сеть организации от внешней сети, обычно Интернета. Она предоставляет дополнительный уровень защиты для важных ресурсов организации, таких как серверы.

Что такое Ideco?

Ideco – это программа для управления безопасностью компании, которая помогает создать и настроить dmz. Она предоставляет инструменты для настройки различных политик безопасности, контроля доступа и централизованного управления сетевыми ресурсами.

Является ли Ideco самым эффективным способом создания dmz?

Идея создания dmz с использованием Ideco является одним из эффективных способов, но не единственным. Другие решения также могут быть использованы в зависимости от конкретных требований и возможностей организации.